Queste app Android ti stanno spiando e non esiste un modo semplice per fermarle

I problemi di sicurezza di Android non hanno bisogno di presentazioni, ma un’altra minaccia che non ha ricevuto la giusta quota di consapevolezza riguarda le app spyware e stalkerware. Queste app possono essere installate segretamente sul telefono di una vittima per monitorare la sua attività e possono essere sfruttate per molestare le vittime di abusi domestici e impegnarsi in stalking online. Tutto ciò di cui qualcuno ha bisogno è l’accesso fisico al telefono della vittima per installare queste app, il che non è troppo difficile nei casi di violenza domestica.

Chiamatela una versione alimentata da app dello stalking AirTag , ma con gli steroidi, perché queste app spyware possono rubare qualsiasi cosa, inclusi messaggi, registri delle chiamate, e-mail, foto e video. Alcuni possono persino attivare il microfono e la videocamera e trasferire segretamente queste registrazioni a un server remoto a cui l’aggressore può accedervi. Poiché le norme di Google Play non consentono app di stalking, queste app vengono vendute tramite siti Web di terze parti e devono essere trasferite lateralmente.

Per quanto pericoloso possa sembrare, la situazione è ancora più grave a causa della mancanza di meccanismi di difesa sui telefoni Android, soprattutto per le persone che non sono particolarmente esperte di tecnologia. Uno sforzo di ricerca collaborativo guidato da Alex Liu dell’Università della California, San Diego, ha studiato 14 app stalkerware che sono prontamente disponibili da siti Web online di terze parti e le ha trovate cariche di alcune funzionalità estremamente preoccupanti.

Una portata di danni senza precedenti

In termini di funzionalità di base, queste app sono state in grado di accedere a voci del calendario, registri delle chiamate, voci degli appunti, contatti, informazioni estratte da altre applicazioni installate sul telefono della vittima, dettagli sulla posizione, informazioni sulla rete, dettagli del telefono, messaggi e file multimediali.

La maggior parte di queste app è stata anche in grado di accedere segretamente al feed della fotocamera e al microfono per l’acquisizione multimediale, acquisire schermate tramite un comando remoto e persino accedere a dati protetti. Ma non è qui che finisce la storia dell’orrore.

Undici delle app studiate hanno cercato di oscurare il processo di disinstallazione, mentre ognuna delle app spyware è stata codificata con una funzionalità “irriducibile” che le ha permesso di avviarsi automaticamente dopo un riavvio o dopo l’eliminazione della memoria da parte del sistema Android. È noto che tali app disabilitano in alcuni casi i pulsanti “Force Stop” e “Uninstall”.

Si potrebbe pensare che una rapida occhiata al programma di avvio delle app avviserebbe la vittima di eventuali app sospette installate sui loro telefoni. Ma quel privilegio non è realmente disponibile per le vittime di queste app spyware, che possono costare tra $ 30 e $ 100 con un modello di abbonamento.

Nascondendo, manipolando e giocando il sistema

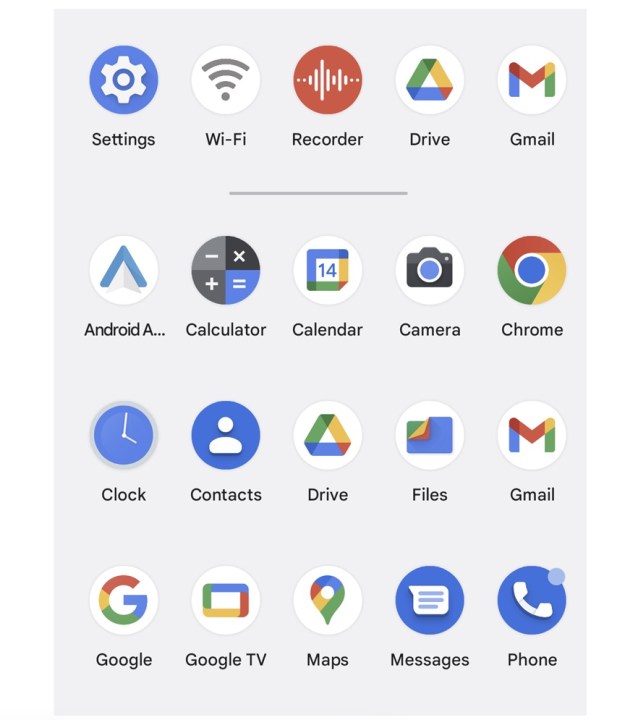

Liu, autore principale del documento di ricerca, ha dichiarato a Digital Trends in un’intervista che la maggior parte di queste app cerca di nascondere o utilizzare nomi e iconografie “innocenti” per evitare sospetti. Ad esempio, 11 app spyware su 14 hanno cercato di nascondersi in bella vista con il pretesto di app con nomi come “Wi-Fi”, “Internet Service” e “SyncServices”, complete di icone di sistema credibili per evitare qualsiasi sospetto .

Poiché si tratta di servizi fondamentali per un telefono, molti utenti non vorranno interagire con loro per paura che rompano i sistemi corrispondenti sul proprio telefono. Ma c’è di più nel fattore minaccia qui. “Abbiamo anche visto casi avanzati in cui queste app sono in grado di nascondersi sullo schermo dell’app o sull’app launcher”, ha detto Liu.

Alcune di queste app hanno tentato attivamente di nascondere l’icona dell’applicazione dopo essere state installate in modo che la vittima non potesse mai immaginare che il software di sorveglianza fosse attivo sul proprio telefono. Inoltre, la maggior parte di queste app, nonostante funzionino in background e abusino del sistema di permessi di Android, non vengono visualizzate nella schermata delle app recenti.

Digital Trends ha chiesto a Liu se queste app spyware che sono segretamente in esecuzione in background, raccogliendo informazioni personali sensibili, possono apparire nelle cosiddette app più pulite che consigliano agli utenti di disinstallare app che non usano da un po’. Liu, che presenterà i risultati in una conferenza a Zurigo quest’estate, afferma che il team non ha esplorato questa possibilità.

Tuttavia, ci sono scarse possibilità che queste app per la pulizia dello spazio contrassegnino le app spyware come ridondanti perché queste app sono sempre in esecuzione in background e non vengono contrassegnate come inattive. Ma la pura ingegnosità impiegata da alcune di queste app è roba da incubi sulla privacy.

Subdolo, rischioso ed estremamente soggetto a perdite

Quando avvii la fotocamera in qualsiasi app, vedi un’anteprima di cosa c’è davanti alla fotocamera. Alcune di queste app riducono le dimensioni dell’anteprima a 1 × 1 pixel o addirittura rendono l’anteprima trasparente, il che rende impossibile rilevare se un’app di stalking sta registrando un video o inviando la visualizzazione live a un server remoto.

Alcuni di questi non mostrano nemmeno un’anteprima, catturando direttamente il video e trasmettendolo segretamente. Una di queste app, chiamata Spy24, utilizza un sistema di browser segreto per lo streaming di filmati della telecamera a piena risoluzione. Anche la telefonata e la registrazione vocale sono un tratto abbastanza comune tra queste applicazioni.

È stato anche scoperto che le app stalkerware studiate abusano delle impostazioni di accessibilità su Android. Ad esempio, gli utenti con disabilità visive o uditive fanno leggere al telefono i contenuti sullo schermo. Questa scappatoia consente a queste app di leggere il contenuto di altre app in esecuzione sullo schermo, estrarre i dati dalle notifiche e persino evitare l’attivazione della conferma di lettura.

Le app spyware abusano ulteriormente del sistema di accessibilità per la registrazione delle sequenze di tasti, che è un modo comune per rubare informazioni sensibili come le credenziali di accesso per portafogli e sistemi bancari. Alcune delle app studiate si basavano su un sistema SMS, che prevede che il malintenzionato invii un SMS per attivare determinate funzionalità.

Ma in alcuni casi non è stato necessario nemmeno un SMS di attivazione per eseguire il lavoro. Una delle app (chiamata Spapp) è in grado di cancellare da remoto tutti i dati sul telefono della vittima utilizzando solo un SMS. Un hacker può inviare messaggi casuali con diverse combinazioni di passcode per farlo, anche senza che l’aggressore lo sappia, il che aggrava ulteriormente il fattore di rischio.

Sebbene queste app spyware prontamente disponibili siano pericolose di per sé, un altro aspetto che desta preoccupazione è la loro scarsa sicurezza quando si tratta di archiviare informazioni personali rubate. Un gruppo sano di queste app ha trasmesso i dati tramite connessioni HTTP non crittografate, il che significa che un malintenzionato può intercettare la rete Wi-Fi e ottenere l’accesso a tutto.

Sei delle app hanno archiviato tutti i media rubati in URL pubblici, assegnando numeri casuali ai pacchetti di dati. Un hacker potrebbe giocare con queste cifre casuali per rubare dati associati non solo a uno, ma a più account distribuiti su dispositivi diversi per spiare vittime casuali. In alcuni casi, i server delle app spyware continuano a raccogliere dati anche dopo la scadenza della licenza di abbonamento.

Cosa sai fare?

Quindi, come può un normale utente di smartphone evitare di diventare la prossima vittima di queste app spyware? Liu afferma che ciò richiederebbe un’azione proattiva perché Android non dispone di alcun sistema automatizzato per avvisarti delle app spyware. “Non esiste un modo definitivo per sapere se c’è qualcosa che non va nel tuo telefono”, sottolinea Liu.

Tuttavia, puoi cercare alcuni segni. “Queste app sono continuamente in esecuzione in background, quindi ti imbatteresti in un utilizzo anormalmente elevato della batteria”, mi dice Liu. “È così che sai che qualcosa potrebbe essere sbagliato.” Liu evidenzia anche il sistema di avviso del sensore di Android, che ora mostra un’icona in alto quando la fotocamera o il microfono vengono utilizzati da un’app.

Liu, che è un dottorato di ricerca. studente presso il dipartimento di informatica dell’università, afferma che se il tuo utilizzo dei dati mobili è improvvisamente aumentato, anche questo è un segno che qualcosa non va perché queste app spyware inviano costantemente grandi pacchetti di dati, inclusi file multimediali, registri di posta elettronica, ecc. a un server remoto.

Un altro modo infallibile per trovare queste app losche, in particolare quelle che si nascondono dall’avvio delle app, è controllare l’elenco di tutte le app installate sul telefono dall’app Impostazioni. Se vedi app che sembrano sospette, ha senso sbarazzartene. “Dovresti esaminare tutte le app e vedere se le riconosci o meno. Questa è la soluzione definitiva perché nessuna app può nascondersi lì”, aggiunge Liu.

Infine, hai anche la Privacy Dashboard, una funzionalità introdotta con Android 12 , che ti consente di vedere tutti i permessi concessi a ciascuna app. Per gli utenti attenti alla privacy, è consigliabile revocare le autorizzazioni che pensano che una determinata app non dovrebbe avere in primo luogo. Il pannello Impostazioni rapide, a cui è possibile accedere scorrendo verso il basso dal bordo superiore, consente agli utenti di disabilitare l’accesso al microfono e alla videocamera se un’app utilizza tali autorizzazioni in background.

“Ma alla fine della giornata, è necessaria una certa competenza tecnica”, conclude Liu. Non è così che dovrebbe essere idealmente la situazione per centinaia di milioni di utenti di smartphone Android. Liu e il resto del team dietro il documento di ricerca hanno un elenco di linee guida e suggerimenti per Google per garantire che Android offra un livello più elevato di protezione agli utenti contro queste app spyware.