Tutto ciò che devi sapere su NetWalker Ransomware

Netwalker è un ceppo di ransomware che prende di mira i sistemi basati su Windows.

Scoperto per la prima volta nell'agosto 2019, si è evoluto per tutto il resto del 2019 e nel 2020. L'FBI ha notato picchi significativi negli attacchi mirati di NetWalker durante l'apice della pandemia Covid-19.

Ecco cosa devi sapere sul ransomware che ha attaccato le principali scuole, sistemi sanitari e istituzioni governative negli Stati Uniti e in Europa.

Cos'è NetWalker Ransomware?

Precedentemente chiamato Mailto, Netwalker è un tipo sofisticato di ransomware che rende inaccessibili tutti i file, le applicazioni e i database critici tramite crittografia. Il gruppo dietro richiede il pagamento in criptovaluta in cambio del recupero dei dati e minaccia di pubblicare i dati sensibili della vittima in un "portale di fuga" se i riscatti non vengono pagati.

Il gruppo è noto per lanciare campagne altamente mirate contro grandi organizzazioni, principalmente utilizzando il phishing e-mail inviato ai punti di ingresso per infiltrarsi nelle reti.

#NetWalker ha aggiunto una nuova società e pubblicato i dati per una vecchia

La nuova vittima è Activisu. Sono stati caricati 5 screenshot del file system. L'hacker ha concesso all'azienda altri 10 giorni per concludere un accordo

Inoltre, gli hacker avrebbero pubblicato file da Teter, ma entrambi i collegamenti sono stati eliminati pic.twitter.com/BN2Qp3s5Hn

– Tan Yongrui (@YongruiTan) 13 novembre 2020

Precedenti campioni di e-mail avvelenate utilizzavano la pandemia di coronavirus come esca per indurre le vittime a fare clic su collegamenti dannosi o scaricare file infetti. Una volta che un computer è stato infettato, inizia a diffondersi e compromette tutti i dispositivi Windows collegati.

Oltre a diffondersi tramite e-mail di spam, questo ransomware può anche camuffarsi da popolare app per la gestione delle password. Non appena gli utenti eseguono la versione fasulla dell'app, i loro file verranno crittografati.

Come Dharma, Sodinokibi e altre nefande varianti di ransomware , gli operatori di NetWalker utilizzano il modello Ransomware-as-a-Service (RaaS).

Che cos'è il ransomware-as-a-Service?

Il ransomware-as-a-service è la propaggine del crimine informatico del popolare modello di business SaaS (Software-as-a-Service) in cui il software ospitato centralmente su un'infrastruttura cloud viene venduto o affittato ai clienti su abbonamento.

Nella vendita di ransomware come servizio, tuttavia, il materiale venduto è malware progettato per lanciare attacchi nefasti. Invece di clienti, gli sviluppatori di questi ransomware cercano "affiliati" che dovrebbero facilitare la diffusione del ransomware.

Se l'attacco ha successo, il riscatto viene suddiviso tra lo sviluppatore del ransomware e l'affiliato che ha distribuito il ransomware precostruito. Questi affiliati normalmente ottengono circa il 70-80 percento del riscatto. È un modello di business relativamente nuovo e redditizio per i gruppi criminali.

Come NetWalker utilizza il modello RaaS

Secondo un nuovo rapporto, #Netwalker #ransomware ha generato un totale di $ 25 milioni in pagamenti di riscatto dal 1 ° marzo. Netwalker è un'operazione #Ransomware -as-a-Service ( #RaaS ).

Da BleepingComputer: https://t.co/lMTX1mTpWY # V2Systems #ITProfessionals

(703) 215-2921 pic.twitter.com/qrN9QsxRUI– V2 Systems (@ v2systems) 5 agosto 2020

Il gruppo NetWalker ha reclutato attivamente "affiliati" sui forum del dark web, offrendo gli strumenti e l'infrastruttura ai criminali informatici che hanno precedenti esperienze nell'infiltrazione di grandi reti. Secondo un rapporto di McAfee, il gruppo cerca partner di lingua russa e quelli che hanno già un punto d'appoggio nella rete di una potenziale vittima.

Danno la priorità alla qualità rispetto alla quantità e hanno solo spazi limitati per i partner. Smettono di reclutare una volta che questi sono stati riempiti e pubblicizzeranno nuovamente tramite i forum solo una volta che uno slot si apre.

Come si è evoluta la nota di riscatto NetWalker?

Le versioni precedenti della richiesta di riscatto NetWalker, proprio come la maggior parte delle altre note di riscatto, avevano una sezione "contattaci" che utilizzava servizi di account di posta elettronica anonimi. Le vittime avrebbero quindi contattato il gruppo e facilitato il pagamento attraverso questo.

La versione molto più sofisticata che il gruppo utilizza da marzo 2020 ha abbandonato l'e-mail e l'ha sostituita con un sistema che utilizza l'interfaccia NetWalker Tor.

Agli utenti viene chiesto di scaricare e installare Tor Browser e viene fornito un codice personale. Dopo aver inviato la chiave tramite il modulo online, la vittima verrà reindirizzata a un chat messenger per parlare con il "supporto tecnico" di NetWalker.

Come si paga NetWalker?

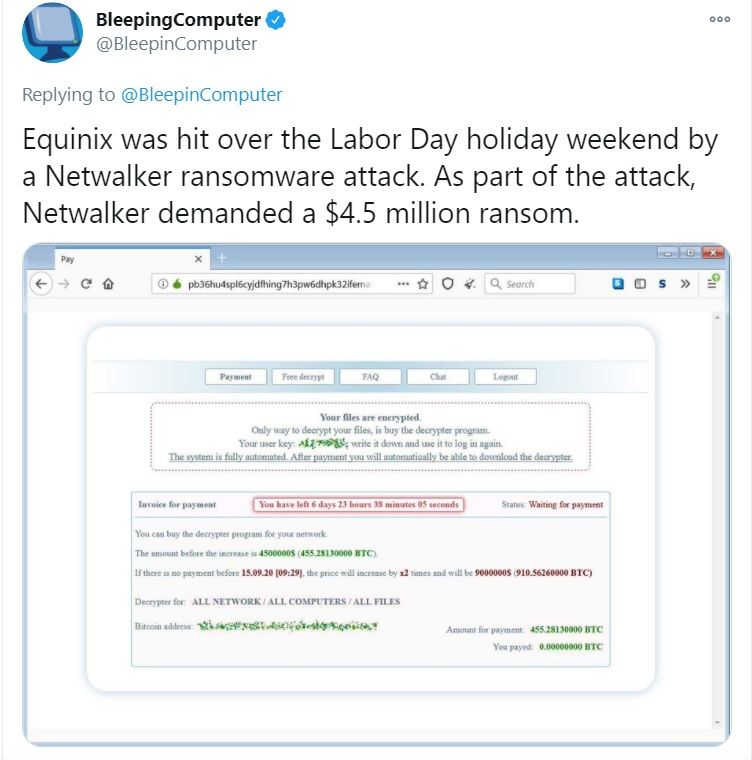

Il sistema NetWalker è organizzato in modo molto simile alle aziende a cui si rivolgono. Emettono persino una fattura dettagliata che include lo stato del conto, ovvero "in attesa di pagamento", l'importo da saldare e il tempo che resta per saldare.

Secondo i rapporti, alle vittime viene concessa una settimana per pagare, dopodiché il prezzo per la decrittazione raddoppia, oppure i dati sensibili vengono trapelati a causa del mancato pagamento prima della scadenza. Una volta effettuato il pagamento, la vittima viene indirizzata a una pagina di download per il programma decryptor.

Il programma decryptor sembra essere unico ed è progettato per decrittografare solo i file dell'utente specifico che ha effettuato il pagamento. Questo è il motivo per cui a ogni vittima viene assegnata una chiave univoca.

Vittime di NetWalker di alto profilo

La banda dietro NetWalker è stata collegata a una serie di attacchi a diverse organizzazioni educative, governative e imprenditoriali.

Tra le sue vittime di alto profilo ci sono la Michigan State University (MSU), il Columbia College di Chicago e l'Università della California di San Francisco (UCSF). Quest'ultimo apparentemente ha pagato un riscatto di $ 1,14 milioni in cambio di uno strumento per sbloccare i dati crittografati.

Le sue altre vittime includono la città di Weiz in Austria. Durante questo attacco, il sistema di servizio pubblico della città è stato compromesso. Alcuni dei loro dati provenienti da ispezioni di edifici e applicazioni sono stati trapelati.

Le istituzioni sanitarie non sono state risparmiate: la banda avrebbe preso di mira il distretto di sanità pubblica di Champaign Urbana (CHUPD) in Illinois, il College of Nurses of Ontario (CNO) in Canada e l'ospedale universitario di Düsseldorf (UKD) in Germania.

Si ritiene che l'attacco a quest'ultimo abbia causato una morte dopo che il paziente è stato costretto a recarsi in un altro ospedale quando sono stati colpiti i servizi di emergenza a Dusseldorf.

Come proteggere i dati dagli attacchi NetWalker

Diffida di e-mail e messaggi che ti chiedono di fare clic sui collegamenti o di scaricare file. Invece di fare clic subito sul collegamento, passaci sopra con il mouse per esaminare l'intero URL che dovrebbe apparire nella parte inferiore del browser. Non fare clic su alcun collegamento e-mail fino a quando non sei sicuro che sia autentico, il che potrebbe significare contattare il mittente su un sistema separato per verificare.

Devi anche evitare di scaricare app false .

Assicurati di avere un antivirus e un anti-malware affidabili installati regolarmente aggiornati. Questi possono spesso individuare collegamenti di phishing all'interno delle e-mail. Installa subito le patch software poiché sono progettate per correggere le vulnerabilità sfruttate di frequente dai criminali informatici.

È inoltre necessario proteggere i punti di accesso della rete con password complesse e utilizzare l'autenticazione a più fattori (MFA) per proteggere l'accesso alla rete, ad altri computer e ai servizi dell'organizzazione. Anche fare regolarmente dei backup è una buona idea.

Dovresti essere preoccupato per NetWalker?

Sebbene non si rivolga ancora a singoli utenti finali, NetWalker può utilizzarti come gateway per infiltrarti nelle reti della tua organizzazione tramite e-mail di phishing e file dannosi o app fasulle infette.

Il ransomware è una cosa spaventosa, ma puoi proteggerti prendendo precauzioni ragionevoli, rimanendo vigile e